Im klassischen IDM werden vorrangig on Premise Anwendungen mit Provisionierung angeschlossen werden, um rollenbasierte Berechtigungen und Segregation of Duties in deren Userdatenbanken automatisiert einzurichten.

Unter Accessmanagement geht die Time to Act einen anderen Weg um auch in einer hybriden Multicloud Umgebung die Möglichkeit zu haben einen zentralen User Lifecycle (Joiner – Mover – Lever) Prozesse umzusetzen.

Als zusätzliche Vorteile bieten wir mit unserem Accessmanagement risk based adaptive Multifaktor Authentication, die Einbindung mobiler Devices und Apps, API Protection und Single Sign-On. Adaptive Authentication kann neben dem Einsatz manueller Regeln auch über KI gesteuert werden. Dabei lernt das System anhand des Anwenderverhaltens. Bei Änderungen werden weitere Authentisierungsfaktoren herangezogen.

Unsere Implementierung basieren auf Standardisierten, offenen Protokollen. Damit stellen wir sicher, dass viele on Premise und Cloud Anwendungen out oft he Box eingebunden werden können.

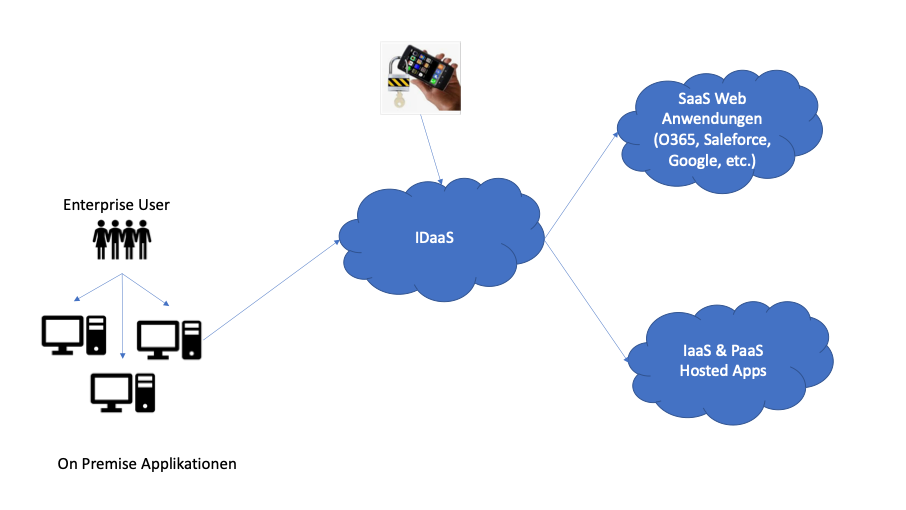

Auf Wunsch können wir das IAM auch als cloud basiertes IDaaS (ID as a Service) anbieten. Diese Variante hat viele Vorteile:

- Das Deploymentmodell des IDM ist SaaS. Der Nutzer greift über definiertte, sichere Schnittstellen auf den Service zu (Browser, API, etc). Er ist nicht verantwortlich für das Management oder die Wartung des Services bzw. der dahinter liegenden Soft- und Hardware.

- Multitenant Architektur, in der viele Kunden die selbe Cloud Infrastruktur auf sichere Art teilen. Damit bekommen Kunden eine echte Cloud Anwendung anstelle eines IAM, das nur in einem externen Rechenzentrum gehostet wird. Die Vorteile in Skalierbarkeit, Flexibilität und „pay as you use“ Modellen werden garantiert.

- Unterstützung hybrider Cloud und on Premise Infrastrukturen. Damit unterstützt das IAM verteile, mobile und cloud hosted Anwendungen ebenso wie Anwendungen im Rechenzentrum des Kunden oder bei anderen RZ Providern.

- Durch ein Launchpad können dem Anwender von einer zentralen Stelle alle ihm verfügbaren Anwendungen zur Verfügung gestellt werden.